红队攻防网络安全自学路线 从计算机软硬件基础入门到专业实战

随着网络攻击日益复杂,企业安全防御需求推动了对红队专业人才的需求。红队(Red Team)通过模拟真实攻击,帮助企业发现并修复安全漏洞。对于初学者,自学红队技能需要一条清晰的路线,尤其要从计算机软硬件基础开始。本文将分阶段介绍一个自学路线,强调从硬件到软件、从基础到实战的逐步进阶。

第一阶段:计算机软硬件基础(建议时长:1-2个月)

这是红队学习的基石,因为所有网络攻击都依赖于对底层系统的理解。

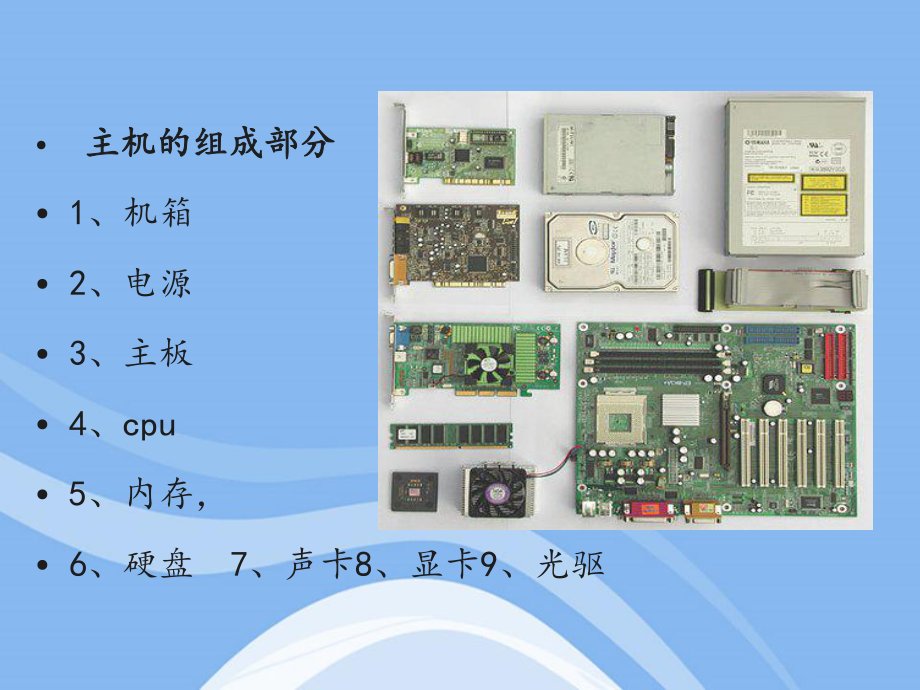

- 硬件基础:了解计算机组成,包括CPU、内存、硬盘和网络设备的工作原理。这有助于理解攻击如何影响物理设备,例如通过硬件漏洞(如Meltdown和Spectre)进行利用。实践上,可以尝试组装一台PC,并学习使用工具如Wireshark监控网络流量。

- 软件基础:掌握操作系统原理,特别是Windows和Linux的架构。建议安装虚拟机(如VMware或VirtualBox)运行多个系统,熟悉命令行操作(如Windows PowerShell和Linux Bash)。学习编程基础,首选Python,因为它常用于自动化攻击脚本;同时了解C/C++以理解内存管理和缓冲区溢出漏洞。

- 学习资源:推荐书籍《计算机组成与设计》、在线课程(如Coursera的计算机基础课程)和动手实验平台(如TryHackMe的入门模块)。

第二阶段:网络与系统安全基础(建议时长:2-3个月)

在掌握软硬件后,深入学习网络协议和系统安全机制。

- 网络基础:学习TCP/IP协议栈、DNS、HTTP/HTTPS等协议,理解网络分层模型。实践上,使用工具如Nmap进行端口扫描,分析网络拓扑。

- 系统安全:重点学习操作系统安全特性,例如Windows的组策略和Linux的SELinux。同时,了解常见漏洞类型,如权限提升和拒绝服务攻击。可以尝试在隔离环境中配置防火墙和入侵检测系统。

- 学习资源:参考书籍《网络是怎样连接的》、在线平台如Cybrary的免费课程,并参与CTF(Capture The Flag)挑战以巩固知识。

第三阶段:红队工具与渗透测试入门(建议时长:3-4个月)

进入红队核心领域,学习常用工具和方法论。

- 工具掌握:熟悉Metasploit框架用于漏洞利用,Burp Suite用于Web应用测试,以及Empire或Cobalt Strike用于持久性攻击。先从模拟环境开始,避免非法入侵。

- 渗透测试方法论:学习标准流程,如 reconnaissance(侦察)、scanning(扫描)、exploitation(利用)和post-exploitation(后利用)。实践上,使用虚拟实验室如Hack The Box或VulnHub进行安全环境下的攻击模拟。

- 法律与伦理:确保所有操作在授权范围内进行,避免触犯法律。建议阅读OSSTMM(开源安全测试方法论手册)。

第四阶段:高级技能与实战演练(建议时长:持续学习)

提升到专业水平,关注高级攻击技术和防御规避。

- 高级主题:学习社会工程学、无线网络攻击、移动安全或云安全。例如,使用SET(Social-Engineer Toolkit)进行钓鱼模拟。

- 实战与认证:参与真实项目或bug bounty计划(如HackerOne),获取经验。考虑考取认证,如OSCP(Offensive Security Certified Professional),它强调动手能力。

- 社区参与:加入安全论坛(如Reddit的r/netsec)、参加会议(如DEF CON),持续学习最新威胁情报。

总结

自学红队网络安全需要耐心和系统性,从计算机软硬件基础出发,逐步构建网络、系统安全知识,再通过工具实践和实战演练提升技能。记住,红队的目标是帮助提升安全,因此始终遵守伦理规范。定期复习和更新知识,网络安全领域变化迅速,持续学习是关键。开始你的旅程吧,从搭建第一个虚拟机到模拟一次完整攻击,每一步都在构建更安全的数字世界。

如若转载,请注明出处:http://www.jianmeidaxia.com/product/16.html

更新时间:2026-02-28 19:07:07